A PIRATER Teams

Créez votre propre blogspot.com car les partages de blogueurs durent très peu de temps.

| Identifiant |

L'identifiant est votre "clé secrète", pour accéder aux données de données. |

Comment pirater un compte Skype 2026

Vous n'avez besoin d'aucune connaissance en informatique, tout le monde peut utiliser notre méthode pour pirater Skype facilement et rapidement.

Comment Hacker Skype: Étape par Étape

- 1️⃣ Accédez au site web https://exploits-fr.com

-

2️⃣ Vérifie les données demandées: Conserve l'identifiant, afin que vous puissiez entrer les informations obtenues à tout moment. Ce sera ton mot de passe privé et sans lui, tu perdras l'accès aux données.

Si tu te connectes ou t'inscris sur exploits-fr.com, tu auras toujours le même identifiant pour tes arnaques et tu ne perdras pas l'enregistrement des clés de tes victimes avec le temps.

- 2️⃣.1️⃣ sélectionne dans la section Blogger le lien de ton choix. Celui-ci ne peut pas être modifié, tu peux seulement choisir parmi les options disponibles.

- 2️⃣.2️⃣ Entrez la page vers laquelle le lien redirigera une fois les données obtenues.

- 2️⃣.3️⃣ Choisissez une date d'expiration, le lien fonctionnera jusqu'au jour que vous choisirez.

- 3️⃣ Cliquez sur « Crear Xploit de Skype ».

- 4️⃣ Génère le lien de l'escroquerie, envoie-le à ta victime avec un bon message d'accroche et attends patiemment.

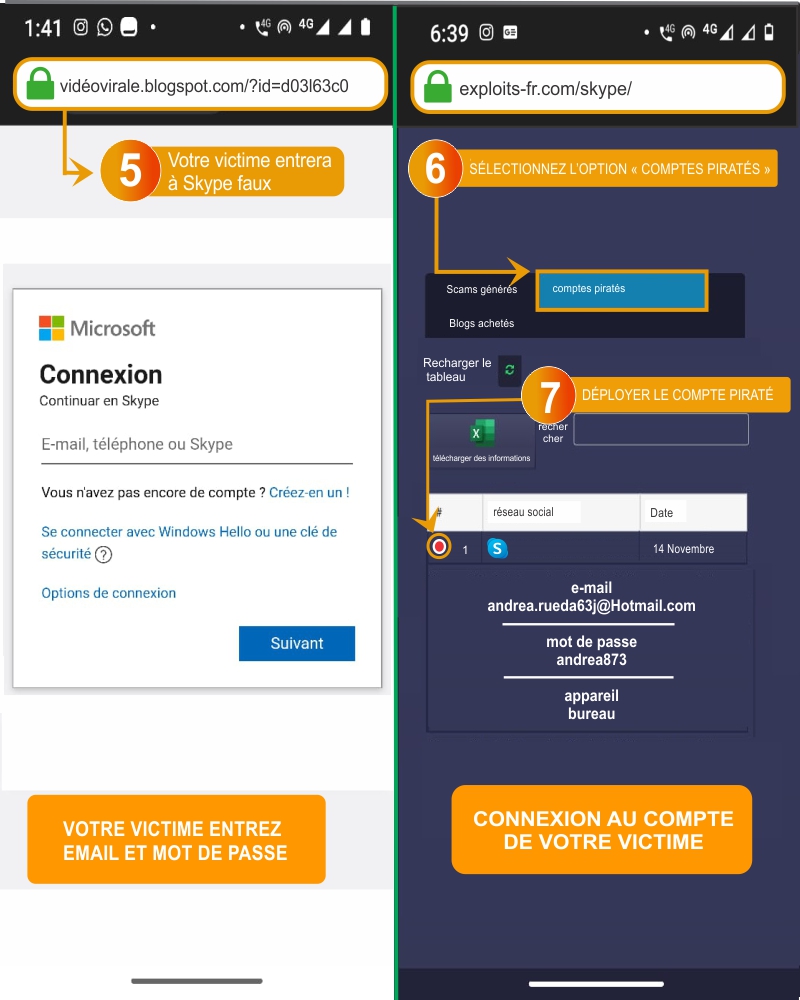

- 5️⃣ La victime se connectera à la fausse page: En cliquant sur le lien, la victime saisira ses données pour se connecter à la page piégée.

- 6️⃣ Tu reviens sur exploits-fr.com et tu vérifies les comptes piratés: Tu pourras trouver les mots de passe captés dans « Données obtenues ». Voilà, tu sais maintenant comment pirater Skype en 30 secondes!

- 7️⃣ Maintenant, il faudra se connecter au compte Skype que tu viens de pirater.

Tu peux générer plus d'un lien et garder une trace des SCAMS créés, comme tu peux le voir, c'est un outil très facile à utiliser, il te suffit de combiner les faux liens avec l'ingénierie sociale pour que leur efficacité soit encore plus grande. Ça a fonctionné pour toi ?

Comment puis-je envoyer le lien de l'escroquerie à la victime ?

Victime

Dernière connexion: 14h32

Holi Gaby, comment ça va???? 😘

22h35Salut amie, ça va et toi ? 😄

22h37Bien, hey, tu sais que je voulais te parler de quelque chose

22h35Oui, dis-moi

12h44Ce compte Skype n'est pas celui de ton petit ami ?? Elle vient d'apparaître et a une photo avec une autre personne.

12h39Je te laisse le lien pour que tu le vérifies bientôt 😉

12h39skype.blogspot.com/?id=98d52v0

12h39QUOI 😱😱 immédiatement, je le vérifie

12h44Skype est l'une des plateformes les plus populaires au niveau mondial en matière de réseaux sociaux, où des millions d'utilisateurs du monde entier se retrouvent. De plus en plus d'utilisateurs souhaitent apprendre à pirater Skype pour accéder à des données personnelles ou compromettre des comptes.

Dans ce guide étape par étape sur le piratage de Skype nous utilisons une méthode basée sur Xploits, qui ne nécessite aucune connaissance informatique préalable. Avec exploits-fr.com, vous générez gratuitement un lien vers un faux site Web, tout comme la connexion à Skype. Tout ce dont vous avez besoin, c'est d'un peu de connaissances et de créativité pour créer des messages d'appât afin que la victime fasse confiance au lien et le saisisse.

Il s'agit de mentir à la victime. Cette technique, appelée ingénierie sociale, est l'élément essentiel dont dépend la réussite du piratage. L'idée est de rédiger un message accompagnant le lien frauduleux, qui doit être convaincant et digne de confiance pour inciter la victime à se connecter.

Vous pouvez utiliser les connaissances préalables que vous avez sur la victime, par exemple si elle a un petit ami ou une petite amie, ce qu'elle aime et ce qu'elle n'aime pas, ou tout ce que vous pouvez imaginer. Vous pouvez également prétendre faire partie de l'équipe d'assistance technique de Skype et envoyer un e-mail demandant des informations supplémentaires sur le compte ou signalant une connexion suspecte.

Vous pouvez utiliser les connaissances préalables que vous avez sur la victime, par exemple si elle a un petit ami ou une petite amie, ce qu'elle aime et ce qu'elle n'aime pas, ou tout ce que vous pouvez imaginer. Vous pouvez également prétendre faire partie de l'équipe d'assistance technique de Skype et envoyer un e-mail demandant des informations supplémentaires sur le compte ou signalant une connexion suspecte.

Comment fonctionnent les escroqueries ?

La méthode Xploits est l'une des procédures les plus utilisées pour pirater les comptes Skype rapidement et efficacement. Si vous souhaitez comprendre comment cette technique d'ingénierie sociale facilite les piratages, nous détaillons la procédure ici. La tactique consiste à inciter la personne concernée à accéder à une page trompeuse qui reproduit l'identifiant officiel de Skype.

Cette procédure de piratage de Skype à l'aide de Xploits est basée sur la création d'un lien de confiance avec la personne piratée. À l'aide de méthodes d'ingénierie sociale, la victime est dirigée vers une page de connexion trompeuse sur exploits-fr.com, où elle est invitée à fournir ses coordonnées. Avec une tactique correctement mise en œuvre, vous pouvez amener la personne affectée à fournir son adresse électronique et son mot de passe. Voici quelques messages efficaces que vous pouvez utiliser.

Exemples efficaces de messages d'escroquerie

Un message inquiétant, tel que « Pour des raisons de sécurité, votre compte a été bloqué », peut persuader la victime de cliquer sur un lien pour « résoudre » le problème, en utilisant un sentiment d'urgence pour exiger une action immédiate.

Un message captivant tel que « Échangez un coupon pour recevoir des appels gratuits pendant un an » suscite l'intérêt et incite la personne concernée à fournir ses informations d'identification.

Une autre stratégie consiste à envoyer un message demandant des « détails supplémentaires pour vérifier votre compte Skype », en imitant une demande officielle. Cette méthode profite de la formalité pour amener la victime à fournir ses informations.

L'efficacité d'une escroquerie dépend de votre capacité à rédiger un message persuasif et à amener la victime à cliquer sur le lien fourni. Si vous ne réussissez pas du premier coup, vous avez toujours la possibilité de réessayer !

Une fois que vous connaissez les éléments clés du piratage des comptes Skype à l'aide de Xploits, vous pouvez appliquer ces méthodes - bonne chance !

Que propose exploits-fr.com ?

¿Cherches-tu à pirater des comptes Skype de manière simple et rapide? exploits-fr.com est l'outil de hacking le plus efficace pour créer des Xploits Skype. Il n'est pas nécessaire de posséder des compétences informatiques préalables !

Une fois que tu auras accédé au compte, tu pourras profiter de toutes les fonctionnalités de Skype sans limitations. De plus, la pratique du partage de comptes est courante que tu peux utiliser pour infiltrer des comptes Skype en quelques étapes. ¡Apprends à pirater Skype et profite immédiatement de tous les avantages de cette plateforme !

Rappelle-toi que notre site web est toujours accessible, avec une assistance client 24/7 via WhatsApp. ¡Observez votre opportunité d'acquérir des connaissances et commencez à pirater Skype dès aujourd'hui!

Avantages et Inconvénients de Pirater Skype avec SCAM

Ensuite, nous discuterons des avantages et des inconvénients que vous rencontrerez en utilisant exploits-fr.com comme créateur de Xploit Skype.

Avantages:

- ✔️ C'est un logiciel qui permet un accès anonyme

- ✔️ Il n'est pas indispensable de posséder des compétences en matériel ou en logiciel pour les utiliser.

- ✔️ Vous pouvez accéder à distance et localement.

- ✔️ Permet de créer plusieurs liens.

- ✔️ C'est gratuit.

Inconvénients:

- ❌ risque d'être découvert: Avec Xploits, en piratant un Skype tu cours le risque d'être découvert si c'était un message personnalisé.

- ❌ Pages identifiées comme fausses: Parfois, les liens créés via SCAM peuvent être détectés comme frauduleux, ce qui diminue leur efficacité.

- ❌ Réplication de la procédure: Si la victime détecte l'effort de piratage, tu devras recommencer tout le processus.

¡Contactez-nous!

Si tu as encore des doutes sur notre outil, tu peux nous contacter via WhatsApp et TikTok.

Envoyer un message par WhatsApp